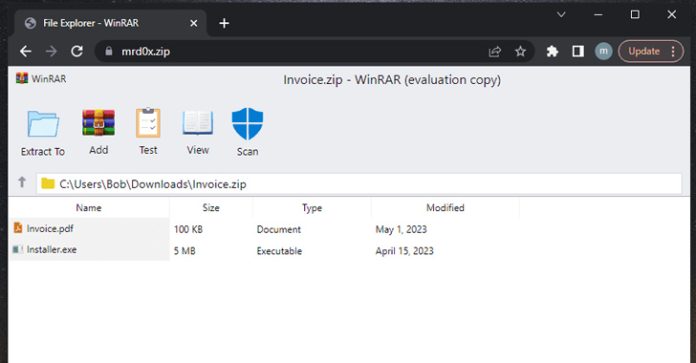

هنگامی که قربانی روی دامنه ZIP. کلیک میکند، میتوان از یک تکنیک فیشینگ جدید به اسم «آرشیو فایل در مرورگر» استفاده کرد. این تکنیک، نرمافزار آرشیو فایل را در مرورگر شبیهسازی میکند.

محقق امنیتی، mr.d0x، در وبلاگش اینطور نوشت: با این حمله فیشینگ شما میتوانید در مرورگر یک نرمافزار بایگانی فایل مانند Winrar را شبیهسازی کنید، در این حمله خرابکار از دامنه ZIP. استفاده میکند تا کارش موجه و قانونی جلوه کند.

به طور خلاصه عوامل تهدید میتوانند با استفاده از html و css یک صفحه فیشینگ شبیه صفحه بایگانی فایل را پیادهسازی کنند. سپس این صفحه وب را روی دامنه ZIP. میزبانی کرده و در کمپینهای مهندسی اجتماعی از آن استفاده کنند.

مستر داکس همچنین خاطر نشان کرد که در این حمله قربانی میتواند لیست فایلهای غیرقابل اجرایی را ببیند و هنگامی که روی یک فایل مانند invoice.pdf کلیک میکند، فایل اجرایی دانلود میشود.

علاوه بر این، نوار Windows File Explorer میتواند بعنوان یک مجرا برای جستجوی فایل آرشیو مانند zip باشد که مستقیما آن را در مرورگر باز کند، البته نام فایل باید با دامنه ZIP. هماهنگی داشته باشد.

این نگرانیها از زمانی آغاز شد که گوگل ۸ دامنه جدید را معرفی کرد، از جمله ZIP. و mov. .

نگران کننده است زیرا هر دو پسوند zip و mov، پسوند فایلهای قانونی و موجه هستند، که در این شرایط باعث سردرگمی کاربران میشوند.

منبع: https://thehackernews.com/2023/05/dont-click-that-zip-file-phishers.html