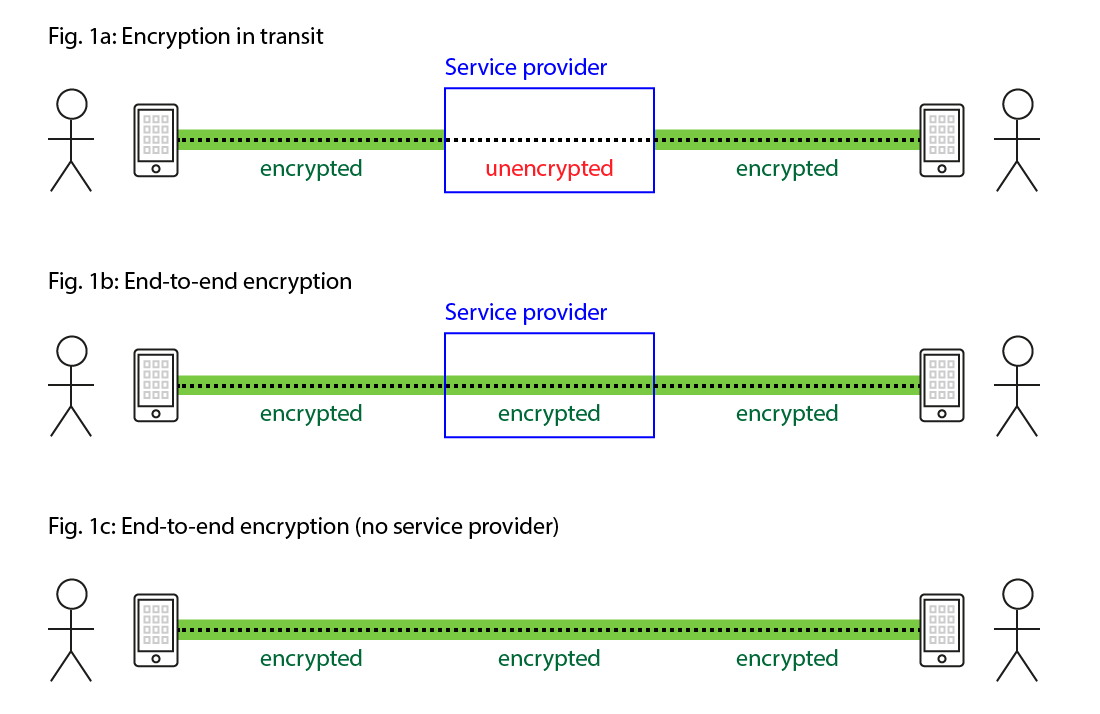

رمزنگاری End-to-End مدلی از ارتباط رمزنگاری شده است که در آن فقط طرفینی که در ارتباط هستند، میتوانند پیغام ها را بخوانند. در این روش پیغام ها از منبع تا مقصد رمزنگاری می شوند. هیچ استراق سمعی نمی تواند به کلید هایی که برای رمزگشایی پیغام ها لازم هستند دسترسی داشته باشد، حتی ارائه دهنده اینترنت و شرکتی که نرم افزار ارتباطی را ارائه کرده است.

در تصویر زیر شکل ۲ و ۳ از روش رمزنگاری End-to-End استفاده شده است. مشاهده می کنید که ارتباط در طول مسیر به صورترمزنگاری شده برقرار می شود. اما در شکل ۱ اطلاعات برای شرکت ارائه دهنده قابل خواندن است.

کلید رمزنگاری که برای رمز کردن و رمزگشایی پیغام مورد استفاده قرار می گیرد، تنها در آخرین نقطه ارتباط یعنی دستگاه طرفین ارتباط ذخیره می شود. در استفاده از روش رمزنگاری End-to-End دو آسیب پذیری بالقوه وجود دارد. یکی اینکه هر کدام از طرفین باید کلید عمومی طرف دیگر را داشته باشد، و اگر فرد خرابکاری به یکی از دستگاه های طرفین دسترسی داشته باشد می تواند با استفاده از کلید عمومی خودش حمله مرد میانی (man-in-the-middle) را انجام دهد. و دیگر اینکه اگر یکی از دستگاه های طرفین ارتباط به دست خرابکارها بیافتند، برای مثال مانیتور شود، مکالمات آنها قبل و بعد ازرمزنگاری برای خرابکارها قابل خواندن است. این آسیب پذیری ها هیچ ارتباطی با روش رمزنگاری End-to-End و تبادل کلید ندارند و شما باید امنیت دستگاه تان را تامین کنید.

اولین نرم افزار ارتباطی که به طور گسترده از رمزنگاری End-to-End استفاده کرد، PGP بود که ایمیل و ضمائم آن رارمزنگاری می کرد. در حال حاضر اکثر نرم افزارهای پیغام رسان فوری مانند Telegram, Signal و اخیرا WhatsApp از روش رمزنگاری End-to-End استفاده می کنند.

[…] یک سرویس ایمیل متن باز است که از مدل رمزنگاری end-to-end (کاربر به کاربر) استفاده میکند. سرویس ایمیل ProtonMail در […]

[…] پیغام رسان فوری از آوریل سال گذشته بصورت پیشفرض از رمزگذاری End-To-End استفاده میکند. هر چند کد این برنامه بصورت باز در […]

[…] اینها به اشتراک میگذارید بسیار سخت است. آنها همچنین رمز نگاری “end-to-end” نامیده میشوند بدین معنی که هر دو طرف باید از این سرویس […]

[…] است. این برنامه پیغامهای کاربران را بصورت پیشفرض end-to-end رمزگذاری میکند. سیگنال یک اپلیکیشن امن رایگان است، علاوه بر […]

[…] که دو کاربر از طریق رمزنگاری end-to-end به یکدیگر پیغام ارسال کنند، هیچ کسی حتی خود سرویس […]

بسیار شفاف بود. ممنونم.

[…] شده به هر شخصی ارسال کنند. این شرکت سرویس Firefox Send که از رمزگذاری end-to-end برای رمزگذاری فایلها استفاده میکند را برای اشتراک […]

[…] رمزگذاری end-to-end یک مدل ارتباطی امن است که جلوی شخص سوم برای شنود مکالمه بین دو نفر را میگیرد. در این حالت پیغام از دستگاه فرستنده رمزگذاری شده به دستگاه دریافت کننده ارسال میشود و چون کلید رمزگشایی فقط روی دستگاه دریافت کننده است، تنها آنجا رمزگشایی میشود. در این مقاله از وبسایت امنیت اینترنت کنشتک به معرفی چند اپلیکیشن پیغامرسان متنباز با رمزگذاری end-to-end میپردازیم. […]