باجافزار بعنوان یکی از مهمترین تهدیدات سایبری امروز، فایلهای مهم کاربران را ربوده و آنها را گروگان نگاه میدارد، تا کاربران باج مشخص شده را پرداخت کنند. برای ایمن نگاه داشتن فایلهای خود، باید بدانیم که باجافزار چیست، چگونه کار میکند و چگونه میتوانیم از آلوده شدن دستگاههایمان به این بدافزار جلوگیری کنیم.

باجافزار چیست؟

باجافزار نوعی بدافزار است که فایلها و حتی کل سیستم رایانهای را رمزنگاری میکند، سپس در ازای دسترسی مجدد تقاضای باج میکند. باجافزار از رمزنگاری برای مسدود کردن دسترسی به فایلها و سیستمعامل استفاده میکند. حملههای باجافزاری انواع فایلها، از شخصی گرفته تا فایلهای مهم تجاری را مورد هدف قرار میدهد.

پس از حمله باجافزار، مهاجمان از روشهای مختلف با قربانی تماس میگیرد و به او قول میدهد که به محض پرداخت باج، قفل روی فایلها و سیستم را باز میکند تا کاربر بتواند دوباره به دادههایش دسترسی داشته باشد.

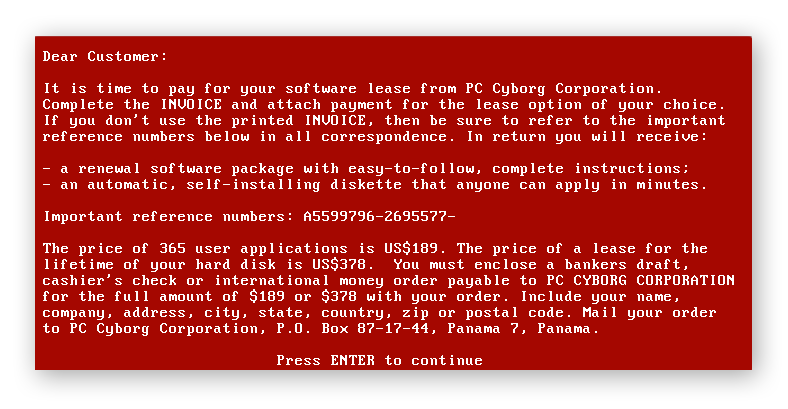

اگرچه آگاهی از خطر فزاینده باجافزار از اواسط سال ۲۰۰۰ افزایش یافته است، با اینحال این حملهها برای چندین دهه است که افراد، تجارتها و دولتها را هدف قرار داده است. اولین حمله باجافزار مستند شده، شناخته شده با عنوان AIDS Trojan یا PC Cyborg، در سال ۱۹۸۹ توسط دکتر Joseph Popp، زیستشناس فرگشتی تحصیل کرده در هاروارد راهاندازی شد.

چگونه باجافزار دستگاه کاربر را آلوده میکند؟

عملکرد یک حمله باجافزار چگونه است؟

همین که باجافزار روی دستگاه کاربر فعال شود، گروگان گیری شروع میشود. بسته به نوع نرمافزار و حمله، باجافزار فایلها یا کل سیستمعامل را رمزنگاری و قفل میکند. سپس یک یادداشت به کاربر نمایش میدهد که در ازای کلید رمزگشایی باید باج مشخص شده را پرداخت کند.

برای اینکه قربانی حمله باجافزار نشوید:

- نرمافزارها و سیستمعامل دستگاهتان را بهروز نگاه دارید.

- از اطلاعات و دادههای مهمتان فایل پشتیبان تهیه کنید.

- از مسدود کنندههای تبلیغات روی مرورگرهایتان استفاده کنید.

- هرازگاهی شکاک شوید : حتی اگر ایمیل از سمت شخصی باشد که برای شما آشناست باز هم ممکن است شامل لینک یا پیوست مخرب باشد، در نظر بگیرید شاید حساب ایمیل مخاطب شما هک شده باشد! بنابراین اگر چیزی غیرمعمول است، بدان شک کنید.

- روی دستگاهتان یک آنتیویروس مطمئن نصب کنید.

فراموش نکنید که حمله باجافزار فقط مختص کاربران سیستمعامل مایکروسافت ویندوز نیست.

اگر قربانی حمله باجافزار شدید، و از دادههایتان فایل پشتیبان ندارید، توصیه میشود قبل از پرداخت باج در اینترنت جستجو کنید شاید کلید رمزگشایی فایلهای قفل شدهتان را بتوانید پیدا کنید. برای مثال ابزار یا کلید رمزگشایی برخی باجافزارها مانند AtomSilo, Babuk و LockFire بصورت رایگان در دسترس کاربران اینترنت قرار دارد.