حمله باجافزاری ترسناک Akira بار دیگر دچار یک ضعف امنیتی شد. بلاگر Tinyhack موفق شده است یک روش جدید برای شکستن رمزگذاری این ویروس پیدا کند و طبق گزارشها، از همین روش برای بازیابی دادههای یک شرکت قربانی استفاده کرده است. حالا شرکتهایی که تحت تأثیر این حمله قرار گرفتهاند، ممکن است بتوانند با استفاده از یک حملهی Brute-force مبتنی بر GPU، از این تهدید رهایی یابند. طبق یافتههای Tinyhack، با استفاده از یک کارت گرافیک RTX 4090، شکستن رمزگذاری فایلهای آلوده حدود ۷ روز طول میکشد و در صورت استفاده از ۱۶ کارت گرافیک، این زمان به کمی بیش از ۱۰ ساعت کاهش مییابد.

باجافزار Akira چیست؟

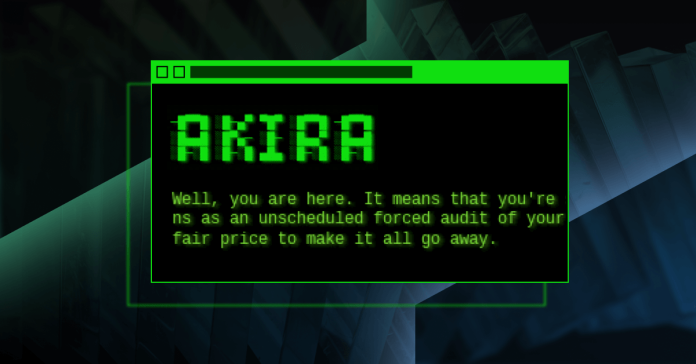

Akira نوعی باجافزار است که اهداف مهم و سازمانهای بزرگ را هدف قرار میدهد. این بدافزار برای اولین بار در سال ۲۰۲۳ شناسایی شد و به دلیل درخواستهای باج بسیار بالا (گاهی تا دهها میلیون دلار) شناخته شده است. در همان سال، تیم تحقیقاتی امنیتی Avast موفق شد روشی که Akira برای رمزگذاری فایلها استفاده میکند را کشف کند و یک ابزار رایگان برای شکستن این رمزگذاری منتشر کرد. اما سازندگان Akira به سرعت این ضعف را برطرف کرده و تغییراتی سفارشی در روش رمزگذاری خود اعمال کردند.

آسیبپذیری جدید در Akira

حداقل یکی از نسخههای باجافزار Akira از روشی برای رمزگذاری استفاده میکند که میتوان آن را با روش Brute-force مبتنی بر GPU در عرض چند روز یا چند هفته رمزگشایی کرد. Akira برای رمزگذاری فایلها از الگوریتمهای Chacha8 و Kcipher2 استفاده میکند و چهار تایماستمپ متفاوت در مقیاس نانوثانیه را بهعنوان کلید رمزگذاری در نظر میگیرد. این تایماستمپها را میتوان در یک بازه محدود (بهطور میانگین ۵ میلیون نانوثانیه یا ۰.۰۰۵ ثانیه) تخمین زد و سپس با حمله Brute-force، مقدار دقیق آنها را پیدا کرد. این فرآیند نیازمند استفاده از کارتهای گرافیک قدرتمند مانند Nvidia RTX 3090 یا RTX 4090 است.

شرایط لازم برای رمزگشایی

برای موفقیت در رمزگشایی، چندین شرط باید رعایت شود:

فایلهای رمزگذاریشده نباید تغییر کنند؛ زیرا برای استفاده از روش Brute-force، باید بتوان آخرین زمان دسترسی به فایل را استخراج کرد.

استفاده از NFS (سیستم فایل شبکهای) میتواند مشکلساز باشد؛ زیرا تأخیر در سرور ممکن است تشخیص دقیق تایماستمپهای رمزگذاری را سختتر کند.

با استفاده از کارت گرافیک RTX 4090، رمزگشایی یک فایل با بررسی تمامی نانوثانیههای ممکن در محدوده ۴.۵ میلیون نانوثانیه، پیدا کردن ۴ تایماستمپ صحیح، و تولید کلیدهای رمزگشایی، حدود ۷ روز طول میکشد. سازمانهای قربانی توصیه میشوند که از سرویسهای اجاره سرور مانند RunPod یا Vast.ai استفاده کنند تا با اجرای این روش روی چندین کارت گرافیک، زمان رمزگشایی را کاهش دهند. طبق گزارش Tinyhack، یکی از مشتریانش توانست در عرض ۳ هفته، تمام فایلهای یک ماشین مجازی (VM) را بازیابی کند.

پیروزی در برابر باجافزارها

در بیشتر حملات باجافزاری، رمزگشایی بدون پرداخت باج تقریباً غیرممکن است. بنابراین، کشف چنین روشی یک پیروزی بزرگ برای محققان امنیت سایبری محسوب میشود. با این حال، احتمال زیادی وجود دارد که سازندگان Akira بهزودی این آسیبپذیری را نیز برطرف کنند. اما شرکتهایی که قبلاً قربانی Akira شدهاند، حالا ممکن است بتوانند سیستمهای آلوده را نجات دهند.

Tinyhack در بلاگ خود، جزئیات کامل این روش و دستورالعملهای گامبهگام برای استفاده از آن را منتشر کرده است. بنابراین، اگر علاقهمند به بررسی دقیق این روش هستید، پیشنهاد میشود به بلاگ او مراجعه کنید. باجافزارها از زمان فلاپیدیسکهایی که از طریق پست ارسال میشدند، تا به امروز راه درازی را پیمودهاند، اما امروز یک پیروزی دیگر در برابر آنها رقم خورده است.

هر چند نباید فراموش کنیم که روش باجگیری برخی خرابکاران سایبری متفاوت شده است; اگر قربانیان اقدام به رمزگشایی فایلها کنند و یا باج را پرداخت نکنند دادهها و اطلاعاتشان در فرومهای دارک وب به فروش گذاشته میشود. بنابراین پیشگیری همیشه باید در الویت باشد.