هکرها از قابلیت افزونههای ضروری (Must-Use یا MU-plugins) در وردپرس سوءاستفاده میکنند تا کدهای مخرب خود را پنهان کرده و دسترسی طولانیمدت به سایتهای هکشده را حفظ کنند.

اوایل سال ۲۰۲۵، محققان امنیتی در شرکت Sucuri متوجه شدند که مجرمان سایبری از این روش استفاده میکنند و گزارش دادهاند که میزان استفاده از این تکنیک در ماههای اخیر افزایش یافته است.

افزونههای ضروری (MU-plugins) در وردپرس چیست؟

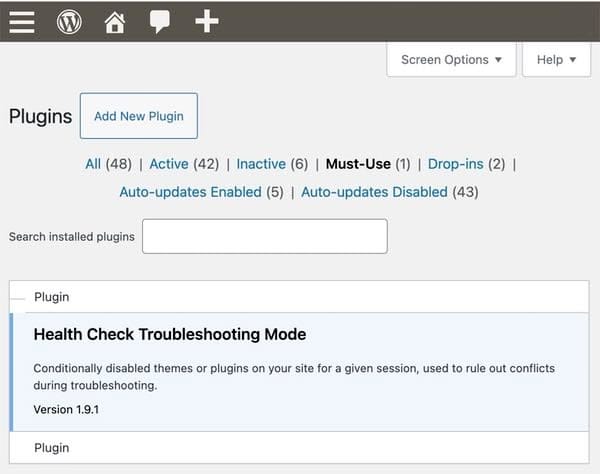

در وردپرس، افزونههای MU افزونههایی هستند که بهطور خودکار در یک سایت وردپرسی فعال میشوند و – همانطور که از نامشان پیداست – باید استفاده شوند و بنابراین، از طریق پنل مدیریت وردپرس نمیتوان آنها را غیرفعال کرد.

این افزونهها در پوشهای خاص به نام mu-plugins در مسیر wp-content قرار دارند. برخلاف افزونههای معمولی وردپرس، این افزونهها در لیست افزونههای نصبشده نمایش داده نمیشوند، مگر اینکه فیلتر “must use” فعال شود.

اما چه چیزی یک افزونه را ضروری میکند؟

هر افزونهای که برای عملکرد سایت حیاتی باشد و نباید غیرفعال شود، میتواند یک افزونه ضروری در نظر گرفته شود. این شامل مواردی مانند افزایش امنیت، بهینهسازی عملکرد یا مدیریت چندسایت است که مدیران یا توسعهدهندگان یک سایت، آنها را برای فعال ماندن ضروری دانستهاند.

بنابراین، استفاده از افزونههای MU میتواند دلیل منطقی و معتبری داشته باشد، هرچند بسیاری از کاربران وردپرس ممکن است از وجود آنها بیخبر باشند.

هکرها چگونه از این قابلیت سوءاستفاده میکنند؟

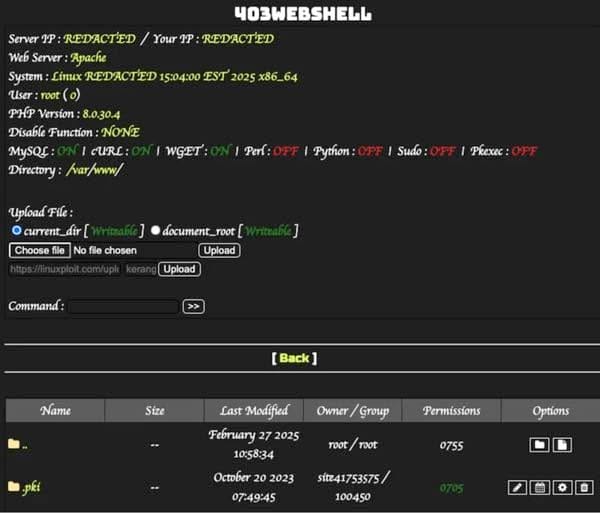

محققان Sucuri میگویند حملات معمولاً از طریق یک افزونه قدیمی و آسیبپذیر یا یک رمز عبور ضعیف آغاز میشود که باعث میشود مهاجمان کنترل سایت را به دست بگیرند. پس از دسترسی، هکرها یک فایل PHP مخرب را در پوشه mu-plugins قرار میدهند که به آنها یک دسترسی دائمی و پایدار به سایت میدهد.

نمونههایی از افزونههای مخرب MU که در حملات واقعی مشاهده شدهاند:

- redirect.php – کاربران سایت را به یک صفحه بهروزرسانی جعلی مرورگر هدایت میکند که بدافزار دانلود میکند.

- index.php – یک درب پشتی (Backdoor) که به هکرها امکان دسترسی از راه دور به سرور آلوده را میدهد.

- custom-js-loader.php – محتوای سایت را با لینکهای اسپم یا تصاویر نامناسب جایگزین میکند.

این افزونههای مخفی، کدهای هکرها را روی هر صفحه سایت اجرا میکنند و در صورت عدم حذف صحیح، میتوانند سایت را مجدداً آلوده کنند.

برای جلوگیری از شناسایی سریع، کد افزونه مخرب redirect.php طوری طراحی شده است که اگر صفحه توسط مدیران لاگینشده سایت یا رباتهای موتور جستجو مشاهده شود، فعال نمیشود.

خطرات این حمله برای سایت شما

هیچکس نمیخواهد که هکرها یک درب پشتی روی سایتشان داشته باشند که به آنها دسترسی مدیر (Admin-Level) بدهد. مهاجمی که چنین قدرتی دارد میتواند:

- دادهها را سرقت کند

- حسابهای مدیر جدید ایجاد کند

- از سایت شما برای توزیع بدافزار استفاده کند

- علاوه بر این، ممکن است بازدیدکنندگان سایت شما به دلیل MU-plugins مخربی که هکرها نصب کردهاند، به صفحات مخرب در اینترنت هدایت شوند. این موضوع به اعتبار و کسبوکار شما آسیب میزند.

برای بازدیدکنندگان نیز این خطر وجود دارد که هنگام بازدید از سایت آلوده، رایانه آنها به بدافزار آلوده شود.

برای بازدیدکنندگان نیز این خطر وجود دارد که هنگام بازدید از سایت آلوده، رایانه آنها به بدافزار آلوده شود.

چگونه از سایت وردپرسی خود محافظت کنیم؟

بهترین راه برای افزایش امنیت وردپرس این است که:

- از رمزهای عبور قوی و منحصربهفرد استفاده کنید.

- احراز هویت دو مرحلهای (2FA) را فعال کنید.

- سایت خود را برای رفتارهای غیرعادی نظارت کنید.

- وردپرس، افزونهها و قالبهای نصبشده را بهروز نگه دارید.

در نهایت، اگر شک دارید که سایت وردپرسی شما ممکن است به MU-plugins مخرب آلوده شده باشد، پوشه wp-content/mu-plugins را بررسی کنید. اگر از افزونههای ضروری استفاده نمیکنید، این پوشه باید خالی باشد.