اینفوگرافیک نقش عامل انسانی در محافظت از دادهها

در اینفوگرافیک امنیت دیجیتال این هفته کنشتک میبینیم که نقش عامل انسانی در محافظت از دادهها چیست؟ نیروی انسانی از مهمترین سرمایههای شرکت یا...

اینفوگرافیک چگونه مراقب باشیم دستگاهمان جزیی از بتنت نشود؟

بتنت چیست؟ چگونه کار میکند؟ چه عواقبی دارد؟ در این اینفوگرافیک کنشتک به این سوالها پاسخ داده شده است. همچنین میخوانیم که چگونه مراقب...

اینفوگرافیک تهدیدهای سایبری رو به افزایش

اینفوگرافیک امنیت دیجیتال این هفته کنشتک به موضوع تهدیدهای سایبری اختصاص دارد.

اینفوگرافیک تهدیدهای سایبری رو به افزایش

اینفوگرافیک فیشینگ و شبکههای اجتماعی

اینفوگرافیک امنیت دیجیتال این هفته کنشتک به موضوع فیشینگ و شبکههای اجتماعی اختصاص دارد. در این اینفوگرافیک میبینیم که چقدر اطلاعاتی که از خودمان...

اینفوگرافیک شبکه خصوصی مجازی

شبکه خصوصی مجازی یا به اختصار VPN، یکی از ابزارهای مهم و بسیار کاربردی در حفظ امنیت و حریم شخصی آنلاین است. VPN با...

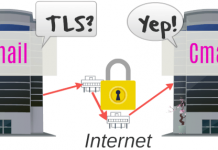

TLS و امنیت ایمیل

ایمیل یک ارتباط بین سرور فرستنده و سرور گیرنده است که معمولا به شکل متن ساده ارسال میشود. این نوع طراحی دست هکرهای مخرب...

اینوگرافیک رمزگذاری ایمیل

در اینفوگرافیک امنیت دیجیتال این هفته کنشتک سناریوهای مختلف رمزگذاری ایمیل را مرور میکنیم.

همچنین بخوانید : چگونه با استفاده از PGP و تاندربرد...

از چه راههایی آدرس IP افشا میشود

اغلب کاربران تصور میکنند تنها ISPها هستند که میتوانند آدرس IP کاربران را ببینند. اینطور نیست! حتی یک اپلیکیشنی که روی موبایل نصب میکنید...

اینفوگرافیک تعریف و انواع بدافزار

اینفوگرافیک امنیت دیجیتال این هفته کنشتک به تعریف و انواع بدافزار و همچنین نشانههای آلوده شدن دستگاه به بدافزار اختصاص دارد.

بدافزار چیست؟

نرمافزاری است که...

اینفوگرافیک ۵ تهدید رایج امنیت سایبری

اینفوگرافیک امنیت دیجیتال این هفته کنشتک به مرور ۵ تهدید رایج امنیت سایبری اختصاص دارد. تهدیدهای سایبری محدود به این ۵ مورد نمیشوند; ما...