اینفوگرافیک سیاست رمزعبور موثر

رمزعبورها قرار است اطلاعات ما را امن نگاه دارند، در برخی هکها و نفوذها عامل انسانی با بکارگیری رمزعبور نادرست یا بهتر بگوییم با...

اینفوگرافیک فیشینگ شبکههای اجتماعی

خرابکاران از شبکه های اجتماعی برای سرقت اطلاعات، فریب کاربران، حمله مهندسی اجتماعی و غیره استفاده میکنند که به آن فیشینگ شبکههای اجتماعی گفته...

نکتههای امنیتی اتصال به WiFi عمومی

برای همه ما ممکن است پیش آيد که به شبکه WiFi عمومی وصل شویم. در این شبکهها ممکن است یک یا چند اسنیفر در...

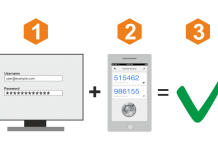

اینفوگرافیک احراز هویت دو عامله

رمزعبور کلید دسترسی به حسابهای آنلاین و اطلاعات مهممان است. اما رمزعبور به شکل رایجی که اکنون استفاده میکنیم، آسیب پذیر است. آسیبپذیر از...

اینفوگرافیک حقایق قلدری سایبری

در اینفوگرافیک این هفته کنشتک درباره قلدری سایبری میخوانید. قلدری آنلاین یا سایبری به هر نوع قلدریای که از طریق اینترنت صورت بگیرد گفته...

اینفوگرافیک بتنت چیست

Botnet ترکیبی از کلمات robot و network است. بتنت یکی از حملات سایبری است که بدون اطلاع کاربر، دستگاهش مورد سواستفاده قرار میگیرد. در...

اینفوگرافیک حمله فیشینگ و والینگ

یکی از رایجترین انواع حمله مجرمان سایبری، فیشینگ است. همانطور که پیشتر در وبسایت امنیت دیجیتال کنشتک خواندهایم، حمله فیشینگ فریب دادن کاربر از...

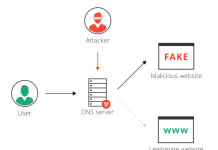

اینفوگرافیک حمله DNS Poisoning چیست و چگونه کار میکند؟

حمله DNS Poisoning ، مسموم کننده DNS یا جعل هویت DNS زمانی رخ میدهد که خرابکاران فرایند پرسوجوی DNS را دستکاری کردهاند تا کاربر...

تکنولوژیهای جدید و تهدیدهای آنها

اینفوگرافیک این هفته کنشتک به موضوع تکنولوژیهای جدید و تهدیدهای آنها اختصاص دارد. این اینفوگرافیک را شرکت Trend Micro در سال ۲۰۱۴ تهیه کرده...

معرفی مختصر چند ابزار مفید امنیت اطلاعات

در اینفوگرافیک این هفته وبسایت کنشتک چند ابزار مفید امنیت اطلاعات را میبینید. این ابزارها به شما کمک میکنند تا راههای نفوذ و نشت...