دهها وبسایت پورنو برای افزایش لایک در فیسبوک، به یک ترفند قدیمی اما آشنا متوسل شدهاند: بدافزاری که مرورگر کاربر را وادار میکند بهطور پنهانی صفحات این سایتها را لایک کند. این بار، مجرمان سایبری از بستری جدید برای توزیع این بدافزار بهره گرفتهاند: فایلهای تصویری با فرمت .svg.

فرمت Scalable Vector Graphics (SVG) یک استاندارد باز برای رندر گرافیکهای دوبعدی است. برخلاف فرمتهای رایجتر مانند **.jpg** یا **.png**، فایلهای .svg بر اساس متن XML ساخته میشوند که چگونگی نمایش تصویر را توصیف میکند. این ویژگی امکان تغییر اندازه تصویر بدون افت کیفیت و پیکسلشدن را فراهم میکند. اما مشکل همینجاست: متن موجود در این فایلها میتواند شامل HTML و JavaScript باشد، و همین موضوع آنها را به بستری بالقوه برای حملات مختلف از جمله XSS (Cross-Site Scripting)، تزریق HTML و انکار سرویس (DoS) تبدیل میکند.

سناریوی «کلیک خاموش»

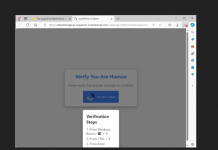

شرکت امنیتی Malwarebytes روز جمعه اعلام کرد که اخیرا کشف کرده است برخی وبسایتهای پورنو به بازدیدکنندگان منتخب خود فایلهای **.svg** آلوده تزریق میکنند. هنگامی که کاربر روی چنین تصویری کلیک میکند، مرورگر او به شکل مخفیانه یک «لایک» برای پستهای فیسبوکی تبلیغکننده همان سایت ثبت میکند.

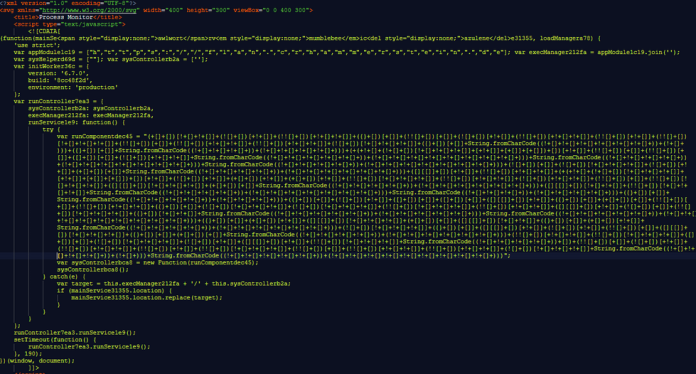

تحلیل این حمله دشوار بود زیرا بخش زیادی از کدهای جاوا اسکریپت درون فایلهای **.svg** با استفاده از نسخه سفارشی تکنیک JSFuck مبهمسازی شده بود؛ روشی که تنها با چند کاراکتر محدود، جاوااسکریپت را به دیواری فشرده و رمزآلود از متن تبدیل میکند.

پس از رمزگشایی، اسکریپت باعث میشود مرورگر زنجیرهای از جاوا اسکریپتهای مبهم سازی شدهی دیگر را بارگیری کند. در نهایت، محموله اصلی یعنی اسکریپت مخرب شناختهشده Trojan.JS.Likejack اجرا میشود. این تروجان مرورگر قربانی را وادار میکند تا یک پست مشخص در فیسبوک را لایک کند، مشروط بر اینکه کاربر در همان زمان وارد حساب کاربری خود در فیسبوک شده باشد.

«این تروجان که به زبان جاوااسکریپت نوشته شده، بدون اطلاع یا رضایت کاربر روی دکمه لایک یک صفحه فیسبوکی کلیک میکند؛ در این مورد، همان پستهای بزرگسالانهای که اشاره شد»، پژوهشگر Malwarebytes، Pieter Arntz توضیح داد. «کاربر باید وارد فیسبوک شده باشد تا این حمله عمل کند، اما میدانیم بسیاری از افراد فیسبوک را همیشه باز نگه میدارند.»

استفاده مخرب از فرمت **.svg** پیشتر هم مشاهده شده است. برای نمونه در سال ۲۰۲۳، هکرهای طرفدار روسیه از تگ **.svg** برای سوءاستفاده از یک باگ XSS در نرمافزار Roundcube بهره بردند؛ نرمافزاری سروری که بیش از هزار سرویس وبمیل و میلیونها کاربر نهایی از آن استفاده میکردند. همچنین در ژوئن همان سال، پژوهشگران یک حمله فیشینگ را مستند کردند که با استفاده از فایل **.svg** یک صفحه جعلی ورود مایکروسافت را باز میکرد و آدرس ایمیل قربانی از پیش در آن وارد شده بود.

به گفته Arntz، Malwarebytes تاکنون دهها وبسایت پورنو را شناسایی کرده که همگی روی سیستم مدیریت محتوای WordPress اجرا میشوند و با سوءاستفاده از فایلهای **.svg** دست به سرقت لایک میزنند. فیسبوک به طور منظم حسابهای کاربری مرتبط با اینگونه سوءاستفادهها را مسدود میکند، اما مجرمان بارها با پروفایلهای جدید بازمیگردند.

منبع: https://arstechnica.com/security/2025/08/adult-sites-use-malicious-svg-files-to-rack-up-likes-on-facebook/