لیست چند وبسایت در دارک وب

در این مقاله از وبسایت امنیت اینترنت کنشتک چند وبسایت در دارک وب را معرفی میکنیم که بهتر است از آنها بازدید کنید. پیشتر...

راهنمای تغییر DNS سرور در ویندوز و اندروید

دلایل زیادی برای تغییر DNS سرور وجود دارند، از عبور از فیلترینگ تا جلوگیری از نظارت و کنترل و دلایل امنیتی و حتی افزایش...

آیا تور امن است ؟ درباره امنیت تور چه میدانیم؟

تور یک شبکه رایگان و جهانی است که به کاربران امکان مرور اینترنت و دسترسی به دارک وب را با حفظ ناشناسی میدهد. با...

راههای عبور از رایجترین روشهای سانسور اینترنت

سانسور اینترنت یا فیلترینگ مقابل یکی از هدفهای مهم اینترنت یعنی آزادی است. حکومت ها و رژیمهای زیادی در کشورهایی مانند ایران، چین، کره...

چرا لینوکس به آنتی ویروس نیاز دارد ؟

زمانی بود که معتقد بودیم کاربران لینوکس هدف مجرمان اینترنتی نیستند. بیشتر کاربران فکر میکردند که لینوکس سیستمی است که در برابر نرمافزارهای مخرب...

چرا باید روی موبایل اندروید آنتی ویروس نصب کنیم

بدافزار چگونه روی موبایل اندروید اثر میگذارد؟

مکان و رفتار کاربر دو عامل مهم و تاثیرگذار است که فرصت را برای هکرها جهت آلوده کردن...

هدر ایمیل چیست و شامل چه اطلاعاتی است ؟

یک ایمیل شامل سه بخش اساسی است: پاکت نامه، هدر ایمیل و بدنه ایمیل که شامل پیغام است. کاربران پاکت نامه را نمیبینند زیرا...

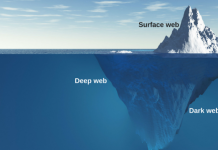

Dark web چیست و چگونه به آن دسترسی داشته باشیم؟

اینترنت خیلی بزرگتر از چیزی است که ما آن را تصور می کنیم. چیزی که بیشتر ما از اینترنت میدانیم متاسفانه محدود به گوگل،...

موبایل گم شده یا به سرقت رفته است، چه کارهایی باید انجام دهیم؟

موبایلها به دلیل کوچکتر بودن، در برخی موارد گران بودن، شامل اطلاعات شخصی بودن و همچنین استفاده بیشتر، یکی از دستگاههایی هستند که احتمال...

از حساب اینستاگرام خود در برابر هکرها محافظت کنید

اینستاگرام یکی از محبوبترین سرویسهای شبکه اجتماعی بین کاربران است. هر چقدر میزان محبوبیت یک سرویس یا اپلیکیشن بین کاربران بیشتر شود و تعداد...