میلیونها مخزن بدون image در داکر هاب – عوامل تهدید پشت اعتبار داکر هاب...

محققان امنیت سایبری طی پنج سال گذشته چندین کمپین را کشف کردهاند که از داکر هاب استفاده میکنند. مهاجمان چندین سال است که میلیونها...

آسیبپذیری بحرانی امنیتی در اپلیکیشن SHAREit اندروید

محققان امنیتی دو آسیب پذیری بحرانی در اپلیکیشن SHAREit اندروید پیدا کردهاند که به هکرهای مخرب امکان دور زدن مکانیزم احراز هویت دستگاه و...

پاداش ۱/۵ میلیون دلاری برای هک iOS ۱۰

شرکت Zerodium برای هک iOS ۱۰ و شکستن قفل آن، ۱/۵ میلیون دلار آمریکا پاداش میدهد. در حقیقت Zerodium، آسیبپذیریهایی که هکرها روی iOS...

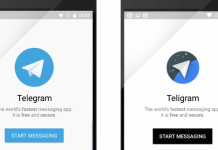

مراقب اپلیکیشنهای جعلی تلگرام باشید

شناسایی اپلیکیشنهای جعلی کار سخت و پیچیدهای نیست، اما این موضوع باعث نشده که هکرهای مخرب و خرابکارها دست از فریب کاربران بردارند. برای...

هکرها از آسیبپذیری تلگرام برای توزیع بدافزار استفاده کردند

یک آسیبپذیری روز صفر در نسخه دسکتاپ تلگرام کشف شده است که به هکرها امکان توزیع بدافزار برای استخراج ارزهای دیجیتالی مانند مونرو و...

از حالت محرمانه مرورگر Edge ماکروسافت استفاده نکنید

زمانی که از حالت محرمانه مرورگری استفاده میکنید، آنها هیچ اطلاعاتی از نشست شما ذخیره نمیکنند. اما در مورد حالت محرمانه مرورگر Edge ماکروسافت...

نفوذ به پایگاه داده منجر به فاش شدن اطلاعات میلیونها طرفدار Hello Kitty شد

نفوذ به پایگاه داده وب سایت sanriotown.com ، وبسایت رسمی طرفداران Hello Kitty، منجر به فاش شدن اطلاعات ۳.۳ میلیون حساب کاربری شد.

اطلاعات فاش شده به صورت...

نقص افزونه Hunk Companion وردپرس برای نصب افزونههای آسیبپذیر مورد سوءاستفاده قرار گرفت

بازیگران مخرب در حال سوءاستفاده از یک آسیبپذیری بحرانی در افزونه Hunk Companion وردپرس هستند تا افزونههای آسیبپذیر دیگری را نصب کنند که میتواند...

برنامه کمتر شناخته شده مایکروسافت میتواند وزارت دفاع را در معرض هکرهای چینی قرار...

مایکروسافت از مهندسان مستقر در چین برای نگهداری از سیستمهای کامپیوتری وزارت دفاع ایالات متحده استفاده میکند — با کمترین نظارت از سوی نیروهای...

ضعف امنیتی گوگل کروم به هکرهای مخرب امکان دسترسی به اطلاعات کاربر را میدهد

با انتشار نسخه ۶۸ گوگل کروم، گوگل تمام نسخههای بدون https وبسایتها را روی مرورگرش نا امن اعلام میکند، تا کاربرانش تجربه امنی را...