چگونه مودم خود را در برابر هکهای تصادفی امن کنید

در این مطلب میخوانیم که خرابکارها چگونه میتوانند با اسکن درگاه IP ها، مودمهای متصل به اینترنت را پیدا و سعی در Login کردن به آنها داشته...

۵ راه شناسایی فایل آلوده

در پست «آنالیز ترافیک بدافزار با استفاده از Wireshark» خواندیم که چگونه میتوانیم با استفاده از نرمافزار Wireshark ترافیک بدافزار را شناسایی کنیم. در...

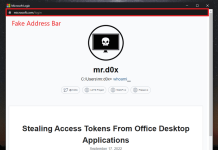

فیشینگ با حالت اپلیکیشن کرومیوم

در این مقاله میخوانیم که چگونه مود یا حالت اپلیکیشن کرومیوم به ما اجازه میدهد تا براحتی اپلیکیشن فیشینگ دسکتاپ ایجاد کنیم.

مود اپلیکیشن کرومیوم

مرورگرهای...

چگونه مرورگر خود را در برابر حملات امن نگاه داریم ؟

مرورگر شما یکی از اهداف خرابکارها است. میتوانند شما را قانع کنند تا نرمافزار مخربی را دانلود و روی مرورگرتان اجرا کنید. بنابراین نیاز...

جمع آوری اطلاعات از منابع عمومی -OSINT –

هکرها پیش از حمله، از طریق مهندسی اجتماعی شروع به جمع آوری اطلاعات از قربانیان خود میکنند. به گردآوری اطلاعات از منابع عمومی به...

چگونه حافظه USB را رمزگذاری کنیم؟

احتمال به سرقت رفتن یا گم شدن حافظه USB به دلیل اندازه کوچکش بیشتر از سایر دستگاههای رایج ذخیره اطلاعات است، یکی از بهترین راههای حفظ...

حذف Malware از وبسایت وردپرسی

Malware یک نوع نرمافزار یا کد مخرب است که سعی میکند اطلاعات شخصی شما را به سرقت برد، یا از کامپیوتر شما برای انجام...

آیا با وجود WPA3 به VPN نیاز خواهیم داشت؟

WPA3 امنیت مسیریاب را به فوقالعاده افزایش خواهد داد، اما جای VPN را نخواهد گرفت.

سازمان Wi-Fi Alliance صدور گواهینامه محصولاتی که از پروتکل امنیتی جدید، WPA3، پشتیبانی...

رتبه بندی امنیت نرم افزارهای پیام رسان

کدام نرم افزارها و اپلیکیشن ها، پیام های شما را امن انتقال می دهند و امن نگاه می دارند؟

برای مقابله با نظارت گسترده بر...

تروجان چیست و راههای محافظت در برابر آن کدامند؟

تروجان چیست و چرا باید از آن دوری کنیم؟

طبق تعریف تروجان یا اسب تروجان یک برنامه مخرب است که میتواند خود را موجه جلوه...